- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

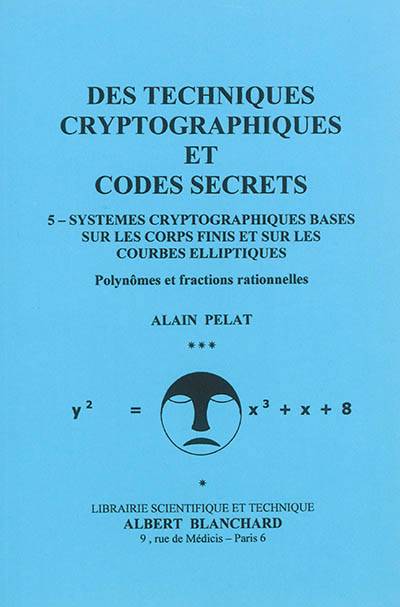

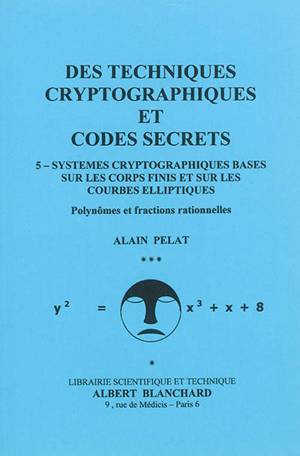

Systèmes cryptographiques basés sur les corps finis et sur les courbes elliptiques

polynômes et fractions rationnelles

Alain PelatOmschrijving

La cryptographie (science ou art du secret) a concerné pendant très

longtemps les milieux militaires et diplomatiques. Elle fut le secret, bien mis à

l'abri, de grandes puissances étatiques.

Pour cacher ce qu'il y a d'essentiel dans les textes, de l'Antiquité au mouvement

littéraire, artistique et scientifique qui eut lieu en Europe aux XVe et XVIe

siècles, la science du secret a utilisé des méthodes faisant intervenir des

substitutions ou des permutations. Dans le cas des substitutions, on remplaçait

un caractère par un autre. Dans le cas des permutations, on changeait l'ordre des

caractères. Les opérations de chiffrement étaient réalisées par des opérateurs

humains. Eventuellement, certaines substitutions pouvaient être effectuées à

l'aide d'instruments mécaniques.

Aujourd'hui la cryptologie (cryptographie et cryptanalyse) et l'informatique

ont partie liée. On peut dire que le développement des ordinateurs est à l'origine

d'un nouveau visage de la cryptologie.

Les quatre premiers chapitres du présent ouvrage sont consacrés à l'étude des

polynômes, des fractions rationnelles, des équations algébriques et des

polynômes symétriques. L'étude des champs finis fait l'objet du cinquième

chapitre. Les corps finis sont, en effet, très utilisés en cryptographie. Le sixième

chapitre est consacré à l'étude des courbes elliptiques. Ces dernières sont au

coeur de nombreux procédés de cryptographie utilisés sur Internet. Le

chiffrement sur une courbe elliptique fait l'objet du septième et dernier chapitre

du présent ouvrage. Dans ce chapitre, sont présentées les courbes elliptiques

modulo un nombre premier. L'addition sur une courbe elliptique modulo un

nombre premier fait l'objet d'une démonstration détaillée. On étudie tout

particulièrement, dans ce dernier chapitre, le chiffrement d'ElGamal sur une

courbe elliptique.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 200

- Taal:

- Frans

- Reeks:

- Reeksnummer:

- nr. 5

Eigenschappen

- Productcode (EAN):

- 9782853672672

- Verschijningsdatum:

- 20/10/2014

- Uitvoering:

- Paperback

- Afmetingen:

- 160 mm x 240 mm

- Gewicht:

- 365 g

Alleen bij Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.